# Y 暗号通貨を盗むためのコンビネーター フィッシングの招待、最大の米国 SIM ファームの破壊、およびその他のサイバーセキュリティ イベント私たちは、サイバーセキュリティの世界からの最も重要なニュースを一週間分集めました。* ブロックチェーン開発者は約8500回、暗号通貨のスタイラーをダウンロードしました。* Y Combinatorのスタートアップアクセラレーターへの招待状にクリプトドレイナーが発見されました。* 新しいマルウェアがmacOS上で開発者の暗号通貨を盗むことを目的としています。* アメリカ合衆国の秘密サービスは、国連本部の近くにある最大のSIMファームを無力化しました。## ブロックチェーン開発者はほぼ8500回クリプトスタイラーをダウンロードしました公式のプログラミング言語Rustのリポジトリに2つの悪意のあるパッケージがあり、開発者のデバイスをスキャンして暗号通貨や機密情報を盗もうとしていました。2025年5月25日から、これらは8424回ダウンロードされました。これについて、セキュリティ研究者のSocketが9月24日に報告しました。マルウェアのfaster\_logとasync\_printlnは、JavaScriptのnpmに相当するCrates.ioレジストリを通じて広がりました。彼らは、正当なfast\_logを模倣し、そのREADMEファイルとリポジトリのメタデータをコピーしました。この過程で、マルウェアは本物のプロジェクトのログ機能を保持し、疑いを減らしました。Rust開発者向けの詐欺的および本物のパッケージの例。出典:Socket。詐欺師は被害者の環境とプロジェクトのソースファイルを次の要素についてスキャンしました:* イーサリアムのプライベートキーに似た16進数の文字列;* Base58の文字列、Solanaの鍵とアドレスを思わせる;* 括弧内のバイト配列は、シードフレーズを隠すことができます。一致が見つかった後、コードはデータをエンコードされたURLアドレスにエクスフィルタしました。プラットフォームは通知の日に偽のパッケージを削除し、詐欺師のアカウントをブロックしました。## Y Combinatorのスタートアップアクセラレーターへの招待状にクリプトドレイナーが発見されました大規模なフィッシングキャンペーンが、Y Combinatorのスタートアップ支援プログラムへの参加を促す偽の招待状を通じて、GitHubユーザーを標的にした。9月24日、BleepingComputerは、攻撃者が通知システムの欠陥を利用して詐欺メッセージを配信したと報告しました。彼らは複数のリポジトリにタスクを作成し、ターゲットユーザーをマークしていました。GitHubのタスクでアカウント名が言及されると、自動的に通知が送信されます。メールは正当なソースから送信されるため、直接受信トレイに届きます。参加の申し込みをするための招待状が、1500万ドルの資金を持つY Combinatorの次の資金調達ラウンドに向けて送られました。一部のリポジトリには、わずか1週間前に登録したユーザーから最大500のタスクが公開されていました。ドメイン名に意図的なミスがある偽サイト。出所:BleepingComputer。受取人にはフィッシングリンクにアクセスするように提案されました。偽のページドメインは、ほぼ気づかれない誤り「l」と「i」の代わりに(で書かれていました。リンクにアクセスすると、暗号ウォレットの確認を提案するJavaScriptが起動します。署名すると、アカウントを空にする悪意のある取引が開始されます。GitHub、IC3、Google Safe Browsingに対する苦情を受けて、不正なリポジトリは削除されました。## 新しいmacOSマルウェアは開発者の暗号通貨を盗むことを目的としています9月25日、Microsoft Threat Intelligence の専門家は、感染したデバイスからメモ、暗号通貨、ブラウザデータを盗むために作成された macOS 用の新しいバージョンのマルウェア XCSSET を発見しました。これは、Xcode の開発者環境内で他のプロジェクトを検索して感染させることによって広がり、製品のビルド時に起動します。> > *「私たちは、この感染と拡散の手法がAppleまたはmacOS用のアプリケーションを開発している開発者間のプロジェクトファイルの交換に基づいていると考えています」*、専門家の報告書には記載されています。> > > 研究者たちは新しいバージョンのスタイラーにいくつかの変更点を指摘しました:* Firefoxブラウザのデータに焦点を当て、データストレージからデータを復号化してエクスポートする改造版HackBrowserDataのインストール;* macOSのクリップボードインターセプターコンポーネントの更新、暗号通貨アドレスに関連する正規表現パターンを分析します;* 暗号ウォレットが発見された後、そのウォレットは詐欺的なものに置き換えられます。## 米国秘密サービスが国連本部近くで最大のSIMファームを無力化9月23日、アメリカ合衆国秘密サービスは、国内史上最大のSIMファームが発見され、無力化されたとの操作を行ったと発表しました。ニューヨーク・タイムズによると、この事件の調査は年初に高官に匿名の脅迫電話がかかってきた後に始まりました。犠牲者はホワイトハウスの職員2人とシークレットサービスの職員1人です。活動の中で、300台以上の統合SIMサーバーと100,000枚のSIMカードが押収されました。このファームは、国連本部から56kmの場所で稼働しており、世界のリーダーが参加する国連総会が行われていました。特別機関は、会議の数時間前にファームを無力化することに成功しました。![])https://img-cdn.gateio.im/social/moments-06532f974bcb5e3ab2eb96ed0fdc8226(出典:アメリカ合衆国秘密サービス。ファームの能力により、数分でほぼすべてのアメリカの電話番号にスパムを送信し、全国の通信ネットワークを麻痺させることができました。捜査の過程で、捜査官はニューヨーク州)のアーモンク、コネチカット州(のグリニッチ、ニューヨーク州)のクイーンズ、そしてニュージャージーに賃貸された空の隠れ家アパートを発見しました。捜査官はまた、銃器、コンピュータ、携帯電話、そして80グラムのコカインを押収しました。## ヨーロッパの空港に対する攻撃事件で最初の手がかりが出現しました9月24日に、ヨーロッパの空港のシステムに大規模な障害を引き起こしたランサムウェアの拡散が疑われている容疑者が逮捕された。> 英国で、コリンズ・エアロスペースに影響を与えるサイバー事件に関する調査の一環として、NCAによって男性が逮捕されました。> > 全文➡️を読む pic.twitter.com/v2DL1st9SC> > — National Crime Agency (NCA) (@NCA\_UK) 2025年9月24日法執行官は、逮捕はコリンズエアロスペースのマルチユーザーシステム環境(MUSE)ソフトウェアに影響を与えたサイバー攻撃の調査後に行われたと述べました。捜査の時点で、容疑者は保釈されました。攻撃は9月19日金曜日に発見され、最初のフライト遅延に関する報告が浮上しました。技術的な問題を抱えている交通ハブのリストには、ロンドンのヒースロー、ブリュッセル空港、ダブリン空港、ベルリンのヴィリー・ブラント空港などが含まれています。## インターポールは$439百万の暗号通貨と現金を押収しましたインターポールの指導の下、国際的な操作で法執行機関は現金および暗号通貨で4億3900万ドル以上を押収しました。法執行機関は、押収された資金が世界中で何千人もの犠牲者に影響を与えたサイバー犯罪に関連していると考えています。コードネームHAECHI VIの操作は、40か国の当局の参加のもと、4月から8月にかけて実施されました。この過程で、捜査官は400の暗号ウォレットを押収し、68,000以上の関連銀行口座をブロックしました。暗号通貨からは約1,600万ドルが押収されました。ポルトガルでの操作の一環として、社会保障口座への不正アクセスの疑いで45人が逮捕されました。さらに、タイ王国警察は、タイと西アフリカの市民からなる国際犯罪組織が管理する口座に、名の知られていない日本の企業から送金された660万ドルを押収しました。ForkLogにも掲載されています。* DeFiプロトコルHypervaultが360万ドルの暗号資産と共に「消えた」。* メディア: SECとFINRAはDAT企業に対する調査を開始しました。* イーサリアムの共同創設者が医療と金融の閉じられたシステムをオープンな解決策に置き換えるよう呼びかけました。* UXLINKをハッキングしたハッカーは、自ら攻撃の犠牲者となった。* BloombergはCrypto.comの以前は知られていなかったハッキングについて報告しました。* Solanaの創設者はビットコインに対する量子の脅威の現実について警告しました。

Y Combinatorへのフィッシング招待状による暗号通貨の窃盗、アメリカ最大のSIMファームの破壊、その他のサイバーセキュリティ事件

私たちは、サイバーセキュリティの世界からの最も重要なニュースを一週間分集めました。

ブロックチェーン開発者はほぼ8500回クリプトスタイラーをダウンロードしました

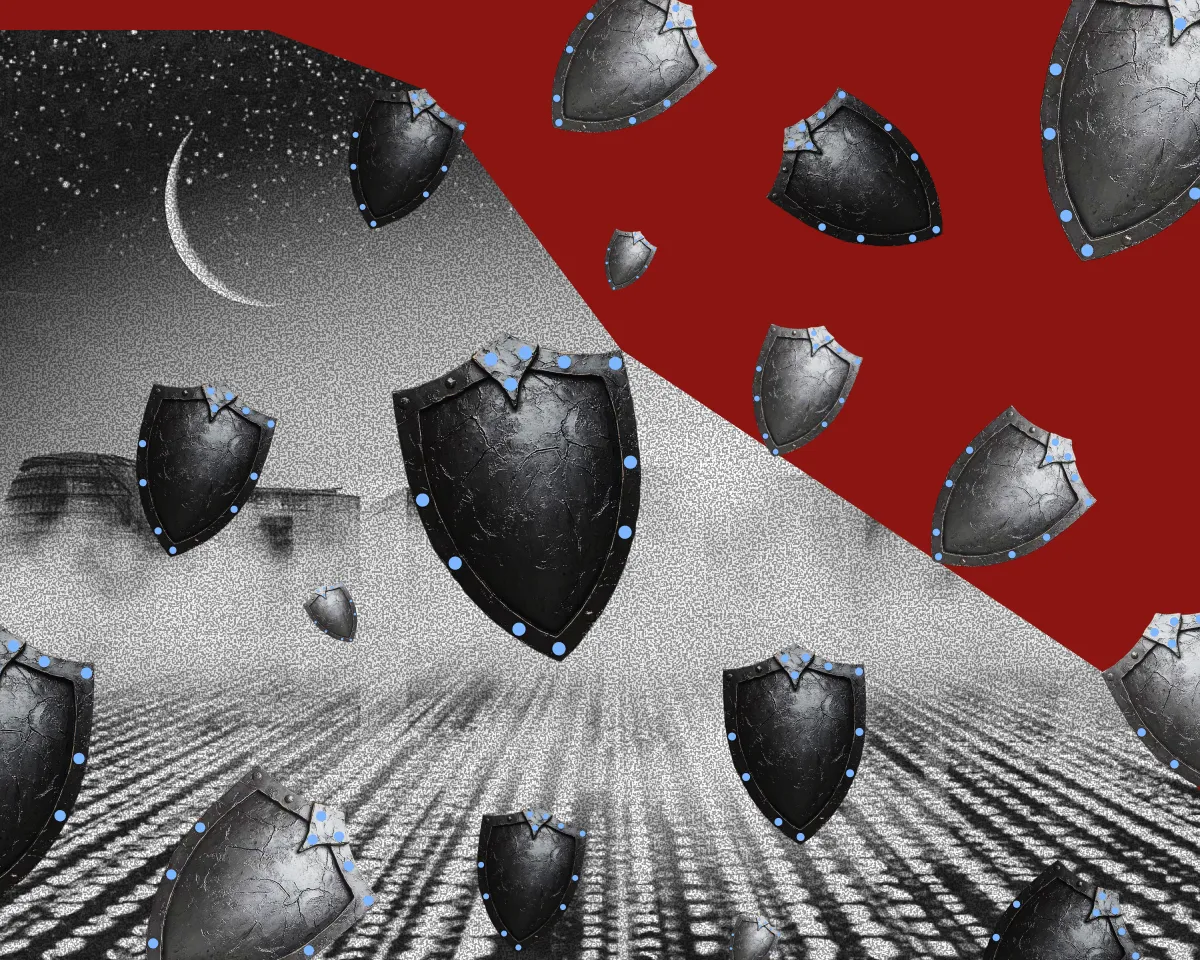

公式のプログラミング言語Rustのリポジトリに2つの悪意のあるパッケージがあり、開発者のデバイスをスキャンして暗号通貨や機密情報を盗もうとしていました。2025年5月25日から、これらは8424回ダウンロードされました。これについて、セキュリティ研究者のSocketが9月24日に報告しました。

マルウェアのfaster_logとasync_printlnは、JavaScriptのnpmに相当するCrates.ioレジストリを通じて広がりました。彼らは、正当なfast_logを模倣し、そのREADMEファイルとリポジトリのメタデータをコピーしました。この過程で、マルウェアは本物のプロジェクトのログ機能を保持し、疑いを減らしました。

一致が見つかった後、コードはデータをエンコードされたURLアドレスにエクスフィルタしました。

プラットフォームは通知の日に偽のパッケージを削除し、詐欺師のアカウントをブロックしました。

Y Combinatorのスタートアップアクセラレーターへの招待状にクリプトドレイナーが発見されました

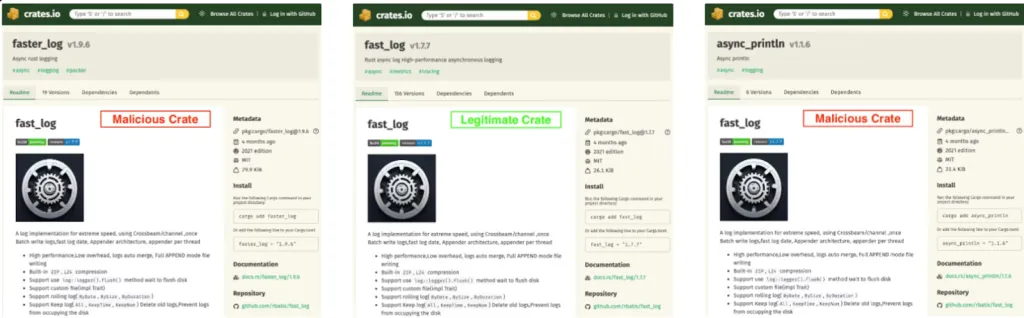

大規模なフィッシングキャンペーンが、Y Combinatorのスタートアップ支援プログラムへの参加を促す偽の招待状を通じて、GitHubユーザーを標的にした。

9月24日、BleepingComputerは、攻撃者が通知システムの欠陥を利用して詐欺メッセージを配信したと報告しました。彼らは複数のリポジトリにタスクを作成し、ターゲットユーザーをマークしていました。

GitHubのタスクでアカウント名が言及されると、自動的に通知が送信されます。メールは正当なソースから送信されるため、直接受信トレイに届きます。

参加の申し込みをするための招待状が、1500万ドルの資金を持つY Combinatorの次の資金調達ラウンドに向けて送られました。一部のリポジトリには、わずか1週間前に登録したユーザーから最大500のタスクが公開されていました。

GitHub、IC3、Google Safe Browsingに対する苦情を受けて、不正なリポジトリは削除されました。

新しいmacOSマルウェアは開発者の暗号通貨を盗むことを目的としています

9月25日、Microsoft Threat Intelligence の専門家は、感染したデバイスからメモ、暗号通貨、ブラウザデータを盗むために作成された macOS 用の新しいバージョンのマルウェア XCSSET を発見しました。これは、Xcode の開発者環境内で他のプロジェクトを検索して感染させることによって広がり、製品のビルド時に起動します。

研究者たちは新しいバージョンのスタイラーにいくつかの変更点を指摘しました:

米国秘密サービスが国連本部近くで最大のSIMファームを無力化

9月23日、アメリカ合衆国秘密サービスは、国内史上最大のSIMファームが発見され、無力化されたとの操作を行ったと発表しました。

ニューヨーク・タイムズによると、この事件の調査は年初に高官に匿名の脅迫電話がかかってきた後に始まりました。犠牲者はホワイトハウスの職員2人とシークレットサービスの職員1人です。

活動の中で、300台以上の統合SIMサーバーと100,000枚のSIMカードが押収されました。このファームは、国連本部から56kmの場所で稼働しており、世界のリーダーが参加する国連総会が行われていました。特別機関は、会議の数時間前にファームを無力化することに成功しました。

![])https://img-cdn.gateio.im/webp-social/moments-06532f974bcb5e3ab2eb96ed0fdc8226.webp(出典:アメリカ合衆国秘密サービス。ファームの能力により、数分でほぼすべてのアメリカの電話番号にスパムを送信し、全国の通信ネットワークを麻痺させることができました。

捜査の過程で、捜査官はニューヨーク州)のアーモンク、コネチカット州(のグリニッチ、ニューヨーク州)のクイーンズ、そしてニュージャージーに賃貸された空の隠れ家アパートを発見しました。捜査官はまた、銃器、コンピュータ、携帯電話、そして80グラムのコカインを押収しました。

ヨーロッパの空港に対する攻撃事件で最初の手がかりが出現しました

9月24日に、ヨーロッパの空港のシステムに大規模な障害を引き起こしたランサムウェアの拡散が疑われている容疑者が逮捕された。

法執行官は、逮捕はコリンズエアロスペースのマルチユーザーシステム環境(MUSE)ソフトウェアに影響を与えたサイバー攻撃の調査後に行われたと述べました。捜査の時点で、容疑者は保釈されました。

攻撃は9月19日金曜日に発見され、最初のフライト遅延に関する報告が浮上しました。技術的な問題を抱えている交通ハブのリストには、ロンドンのヒースロー、ブリュッセル空港、ダブリン空港、ベルリンのヴィリー・ブラント空港などが含まれています。

インターポールは$439百万の暗号通貨と現金を押収しました

インターポールの指導の下、国際的な操作で法執行機関は現金および暗号通貨で4億3900万ドル以上を押収しました。法執行機関は、押収された資金が世界中で何千人もの犠牲者に影響を与えたサイバー犯罪に関連していると考えています。

コードネームHAECHI VIの操作は、40か国の当局の参加のもと、4月から8月にかけて実施されました。この過程で、捜査官は400の暗号ウォレットを押収し、68,000以上の関連銀行口座をブロックしました。暗号通貨からは約1,600万ドルが押収されました。

ポルトガルでの操作の一環として、社会保障口座への不正アクセスの疑いで45人が逮捕されました。さらに、タイ王国警察は、タイと西アフリカの市民からなる国際犯罪組織が管理する口座に、名の知られていない日本の企業から送金された660万ドルを押収しました。

ForkLogにも掲載されています。