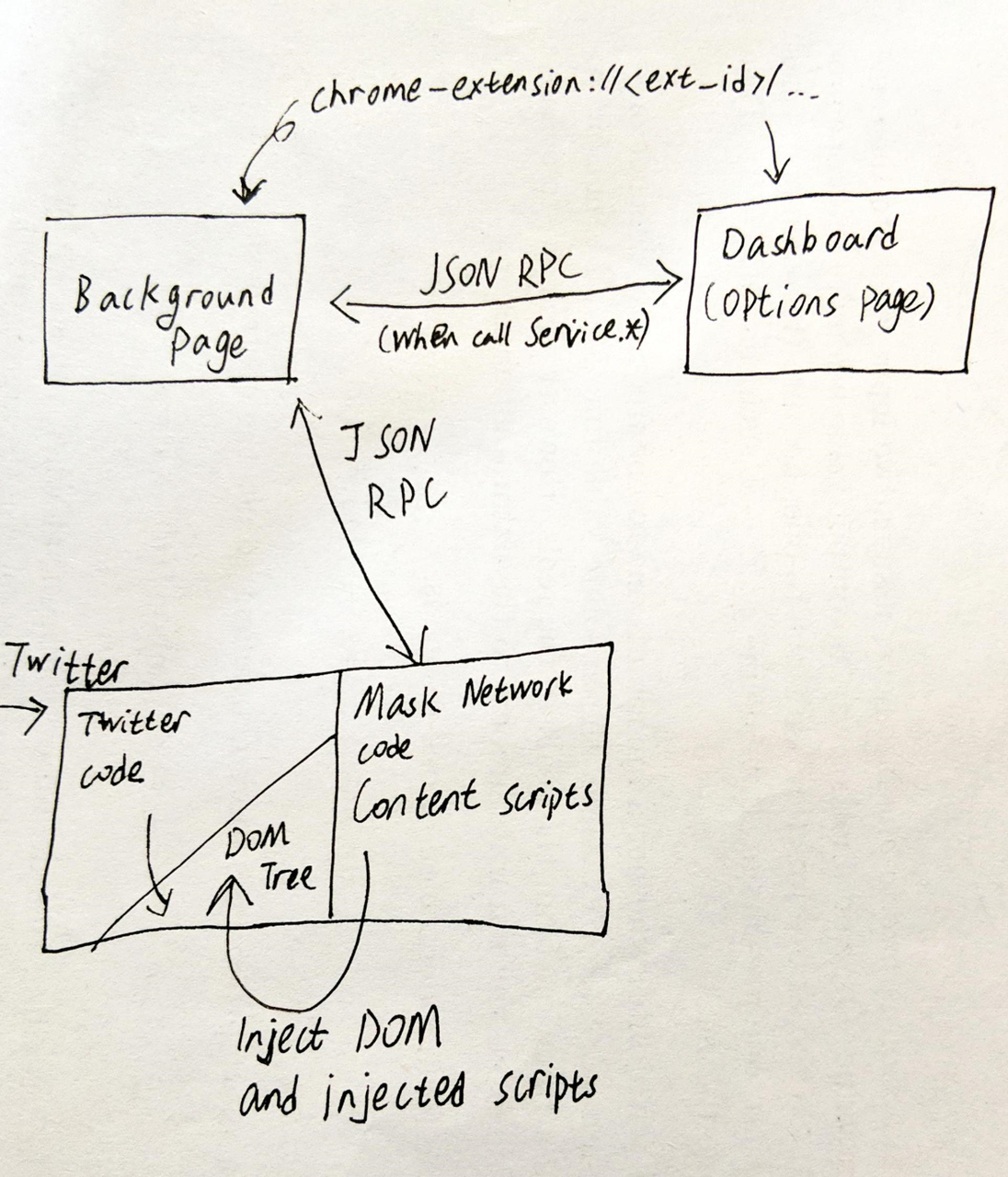

Como funciona a transmissão de mensagens encriptadas na Mask Network? Análise detalhada do fluxo técnico de trabalho

Em ambientes sociais tradicionais da internet, os históricos de chat, imagens e dados privados dos utilizadores costumam ser armazenados em texto simples ou em formatos que podem ser descodificados por servidores centralizados. Isto permite que operadores de plataformas — e até potenciais hackers — acedam às comunicações privadas dos utilizadores. Com o aumento da consciencialização sobre privacidade no Web3, é fundamental um método de comunicação que mantenha as ligações sociais e, ao mesmo tempo, garanta o controlo total dos dados pelo próprio utilizador.

Mask Network funciona como uma camada de proteção de privacidade neste cenário. Sem modificar o código base das plataformas sociais existentes, recorre à tecnologia middleware para aplicar uma solução de encriptação na camada de aplicação. Assim, as plataformas sociais passam a atuar apenas como “intermediários não confiáveis” e “armazenamento de texto cifrado”, ficando o poder de descodificação exclusivamente sob controlo da Chave privada do utilizador.

Fluxo central da transmissão encriptada no Mask Network

O Mask Network utiliza um protocolo híbrido de encriptação avançado, composto por quatro etapas principais:

-

Inicialização de identidade e geração de chaves

Ao instalar o plugin Mask e criar ou importar uma Carteira, o sistema gera um par de Chave pública e Chave privada com base na curva Secp256k1. A Chave pública é sincronizada automaticamente com a rede de identidade descentralizada (DID) da Mask, ficando disponível para consulta por terceiros, enquanto a Chave privada permanece armazenada localmente e de forma segura no dispositivo do utilizador, sem nunca ser carregada.

-

Encriptação do remetente (ofuscação e encapsulamento)

Ao redigir um tweet encriptado no Twitter, o processo decorre da seguinte forma:

- Encriptação simétrica do conteúdo: O sistema gera uma chave AES aleatória, encriptando o tweet, imagens e outros conteúdos em texto cifrado.

- Encriptação assimétrica da chave: O remetente obtém a Chave pública do destinatário (ou de um grupo designado) e utiliza-a para encriptar a chave AES.

- Publicação do texto cifrado: A Mask converte estes pacotes de dados encriptados (incluindo conteúdo e chave encapsulada) numa cadeia de caracteres aparentemente aleatória, preenchendo automaticamente a caixa de entrada da plataforma social para publicação.

-

Plataforma social como intermediário

A plataforma social (como o Twitter) trata esta cadeia como um estado de Texto comum para distribuição. Sem acesso à Chave privada, os servidores da plataforma apenas visualizam um fluxo de dados hexadecimal indecifrável.

-

Desencriptação e recuperação pelo destinatário

Quando o destinatário acede à página, o plugin Mask analisa automaticamente o conteúdo apresentado:

- Reconhecimento do texto cifrado: O plugin identifica marcadores encriptados específicos.

- Desencriptação com Chave privada: O plugin utiliza a Chave privada local do destinatário para desencriptar a chave AES encapsulada.

- Recuperação do texto simples: Com a chave AES desencriptada, o conteúdo principal é descodificado e apresentado em texto simples na interface social do utilizador.

Componentes técnicos principais: GunDB e IPFS

Para garantir descentralização e resistência à censura, o Mask Network integra soluções de armazenamento distribuído:

- GunDB: Base de dados gráfica descentralizada que sincroniza as informações da Chave pública dos utilizadores e alguns índices encriptados, sem recorrer a servidores centralizados.

- IPFS/Arweave: Ao enviar ficheiros grandes ou imagens, a Mask carrega-os para uma rede de armazenamento descentralizada e publica apenas o Hash de armazenamento encriptado na plataforma social, impedindo que a plataforma elimine facilmente os dados.

Resumo

O mecanismo de transmissão encriptada de mensagens do Mask Network cria, de forma eficaz, uma “caixa-forte dentro de uma sala de vidro transparente (plataforma social Web2)”. Ao combinar algoritmos de criptografia robustos (AES, Secp256k1) com armazenamento descentralizado avançado (IPFS), oferece um equilíbrio entre experiência do utilizador e segurança. É possível usufruir de privacidade ponta a ponta sem necessidade de conhecimentos técnicos complexos — esta é a vantagem central do Mask Network enquanto gateway Web3.

Perguntas Frequentes (FAQ)

O Mask Network guarda os meus registos de chat?

Não. O Mask Network adota um modelo sem custódia. O conteúdo das mensagens é publicado em plataformas sociais externas, sendo a Chave privada necessária para desencriptação armazenada localmente no dispositivo. O Mask Network não visualiza nem armazena os registos em texto simples.

Porque é que a minha mensagem encriptada surge como uma cadeia de caracteres aleatória?

É o resultado do processo de encriptação. Para utilizadores ou operadores de plataformas sem o plugin ou direitos de desencriptação, apenas os caracteres hexadecimais encriptados são visíveis. Só utilizadores autorizados com o plugin podem visualizar a informação original.

Se perder a minha Chave privada, posso recuperar mensagens encriptadas?

Não. Como o Mask Network utiliza encriptação ponta a ponta e não armazena as Chaves privadas dos utilizadores, a perda da Chave privada impede qualquer desencriptação do conteúdo encriptado publicado anteriormente. Salve e proteja devidamente a sua frase de recuperação ou Chave privada.

A transmissão encriptada implica taxas de Gas?

O envio de Texto e imagens encriptados não implica taxas de Gas, já que depende da interface de texto da plataforma social. No entanto, ao enviar interações com Ativos on-chain — como Moedas de oferta encriptadas ou NFT — será necessário pagar as taxas de Gas da respetiva cadeia.

Artigos relacionados

Compreender a Tribe.run num Artigo

Como opera a Ontology? O fluxo integral, desde a verificação de identidade até ao estabelecimento de confiança on-chain

Como funciona a negociação OTC (ao balcão) de criptomoeda? Análise detalhada do processo e dos mecanismos

Uma Visão Geral da Relação de Amor e Ódio de Musk com DOGE

Compreendendo a Música Gala (MUSIC) em um Artigo